Whether in mechanics, software or hardware, reverse engineering enables detailed analysis of system architecture and functionality. It supports interoperability by revealing undocumented protocols and formats. Engineers gain insights to improve performance, security, and design. It drives novel approaches based on existing technologies. Too frequently seen as software cracking, it emphasizes understanding and innovation, not always exploitation.

Haftungsausschluss: this content is for educational product design purposes only and does not encourage or endorse unauthorized reverse engineering. While we see benefits for innovation so as for legacy products maintenance and ecology, reverse engineering may violate software licenses, terms of service, or intellectual property laws depending on your jurisdiction. Always consult a legal professional before engaging in any reverse engineering activities.

Reverse Engineering in der Elektronik

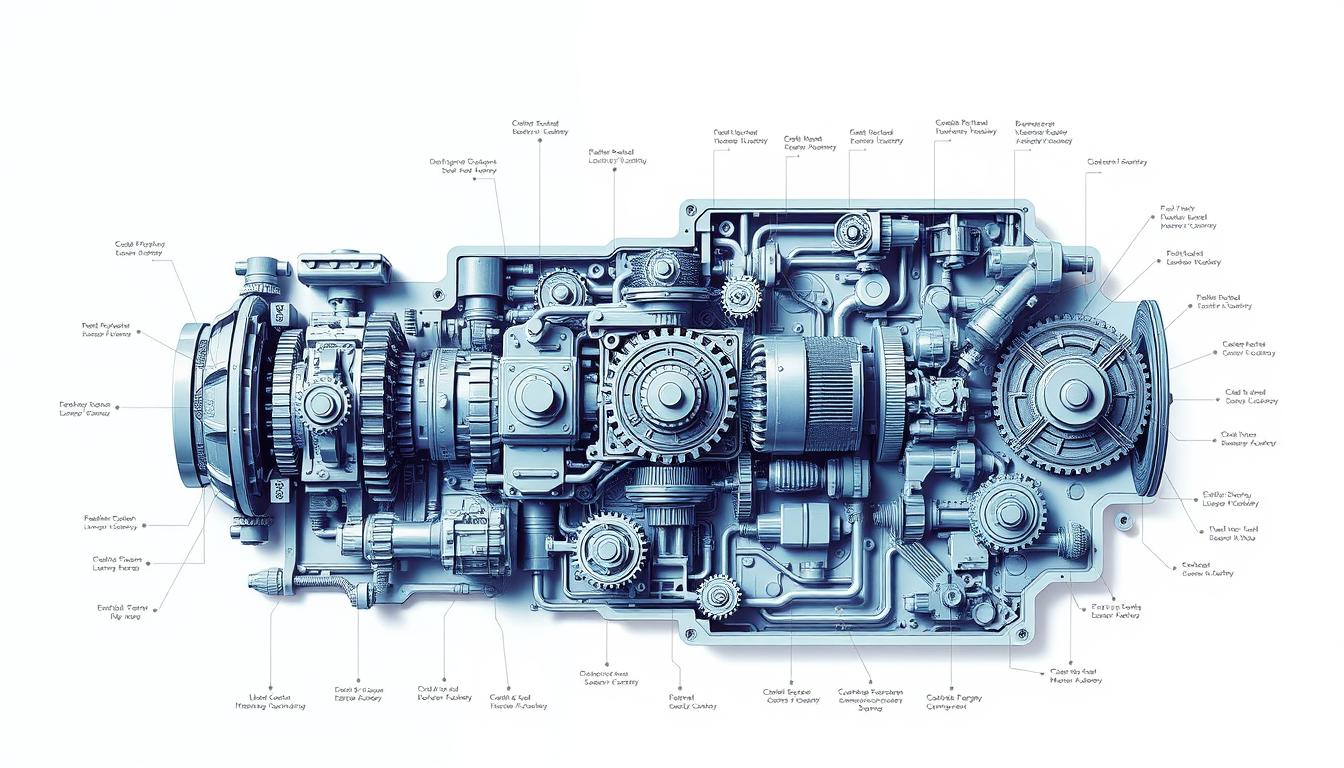

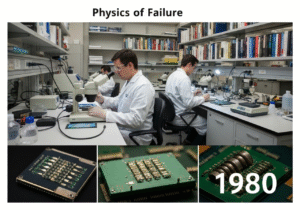

Beim Reverse Engineering in der Elektronik geht es darum, einen Mix aus vielen kleinen Komponenten und deren Zusammenbau zu zerlegen, um so möglicherweise eingebettete Software oder Logik zu erfahren, wie sie funktioniert. Das ist in Bereichen wie Autos, Gadgets und großen Maschinen von entscheidender Bedeutung. Manchmal sind die Details von technischen Geräten schwer zu finden oder unter Verschluss. Durch Reverse Engineering können Profis technische Projekte kopieren, verbessern oder reparieren. Sie sorgen dafür, dass diese den heutigen Anforderungen und Regeln entsprechen. In diesem Beitrag geht es darum, wie Reverse Engineering in der Elektronik funktioniert, welche Schritte es durchläuft und welche Werkzeuge verwendet werden.

|

Anwendungen des Reverse Engineering in der Elektronik Elektronisches Reverse Engineering wird in vielen verschiedenen Bereichen eingesetzt, z. B:

|

Werkzeuge für Reverse Engineering in der Elektronik Zu den wichtigsten Instrumenten und Methoden gehören:

Obwohl noch nicht in industriellem Maßstab zu sehen, ist abzusehen, dass automatische Bilderkennung und KI diesen Bereich bald verändern werden. |

Der Hardware-RE-Prozess

Der Reverse-Engineering-Prozess umfasst viele Schritte, die einen tiefen Einblick in die elektronische Hardware ermöglichen. Jeder Schritt hilft dabei, ein vollständiges Verständnis des Geräts zu erlangen, wobei alle wichtigen Teile berücksichtigt werden:

- Erste Bewertung und Beobachtung: Das Reverse Engineering beginnt mit einer genauen Betrachtung der Hardware, bei der festgestellt wird, wie die Dinge angeschlossen und eingerichtet sind. Das kann bedeuten, dass man sich die großen Anschlüsse für wichtige Schnittstellen ansieht. Sie achten auch auf Markierungen, die Hinweise auf das Design und die Verwendung der Platine geben. Es ist wichtig, die Stromkreise, die integrierten Schaltkreise (ICs) und die Art der Kommunikation herauszufinden.

- Identifizierung der Schaltungskomponenten: Nach dem ersten Blick kommt die Identifizierung der einzelnen Schaltungskomponenten. Ingenieure nehmen das Gerät auseinander und beschriften alles. Dies hilft ihnen zu verstehen, was die einzelnen Teile, wie Widerstände, Kondensatoren und ICs, tun. Wenn die Ingenieure diese Teile im Auge behalten, können sie die Hardware besser analysieren. So können sie erkennen, wie jedes Bauteil in das Gesamtsystem passt.

- Erstellung von Schaltplänen: Der letzte Schritt ist die Erstellung von Schaltplänen, die das Layout der Schaltung zeigen. Ingenieure verwenden die Informationen von früher, um detaillierte Diagramme zu zeichnen. Diese Schaltpläne verdeutlichen den Reverse-Engineering-Prozess, indem sie zeigen, wie Teile miteinander verbunden sind und zusammenwirken.

Reverse Engineering in Software

Reverse Engineering ist in vielen Bereichen faszinierend, was seine breite Anwendung zeigt. Eine große Rolle spielt es im Bereich der Softwareanalyse, wo es darum geht, zu verstehen, wie aktuelle Anwendungen funktionieren. Durch die Zerlegung von Software erfahren die Experten, wie sie funktioniert und warum bestimmte Designs gewählt wurden.

Bei der Behebung von Fehlern wenden Entwickler das Reverse Engineering an. Es hilft ihnen, Probleme in der Software zu finden und zu lösen. Auf diese Weise können sie Fehler erkennen, die mit normalen Debugging-Methoden nicht offensichtlich sind. Indem sie Schwachstellen in bekannten Anwendungen finden oder Anreize dafür bieten, können sie stärkere Verteidigungsmaßnahmen zum Schutz von Benutzerdaten entwickeln.

Spieleentwickler sehen auch Vorteile im Reverse Engineering. Sie studieren erfolgreiche Spiele, um zu sehen, was den Spielern gefällt. Dann fügen sie diese beliebten Elemente in ihre eigenen Spiele ein, damit sie mehr Spaß machen.

Diese Praxis wird für die Analyse von Software immer wichtiger. Sie ist entscheidend für die Behebung von Problemen und die Planung neuer Strategien. Reverse Engineering ist eine Schlüsseltechnik in unserer modernen Welt der schnellen technischen Veränderungen.

|

Die wichtigsten Schritte Der Prozess umfasst mehrere Schritte:

|

Werkzeuge für das Reverse Engineering von Software Zum Reverse-Engineering-Prozess gehören mehrere wichtige Schritte. Sie umfassen:

|

Statische vs. dynamische Analyse

Entwickler und Sicherheitsexperten verwenden hauptsächlich zwei Arten: statische Analyse und dynamische Analyse.

- Bei der statischen Analyse wird die Software untersucht, ohne sie auszuführen. Analysten können den Code durchgehen, Schwachstellen aufspüren und sich ein Gesamtbild des Programms verschaffen. Sie graben sich in den Code oder die Binärdateien ein, um zu erfahren, wie die Software funktioniert. Auf diese Weise können sie versteckte Probleme oder Sicherheitsrisiken aufdecken.

- Bei der dynamischen Analyse geht es dagegen darum, die Software auszuführen, um zu sehen, wie sie sich verhält. Sie ermöglicht es Experten, die Interaktion der Software mit ihrer Umgebung zu beobachten, indem sie Echtzeitdaten, Ausführungspfade und Benutzeraktionen anzeigt. Indem sie beobachten, wie die Software arbeitet, können Analysten sie besser verstehen und feststellen, wie sie Speicher und...

Sie haben 41% des Artikels gelesen. Der Rest ist für unsere Gemeinschaft. Sie sind bereits Mitglied? Einloggen

(und auch um unsere Originalinhalte vor Scraping-Bots zu schützen)

Innovation.world Gemeinschaft

Anmelden oder Registrieren (100% kostenlos)

Lesen Sie den Rest dieses Artikels und alle Inhalte und Tools, die nur für Mitglieder zugänglich sind.

Nur echte Ingenieure, Hersteller, Designer und Marketingfachleute.

Kein Bot, kein Hater, kein Spammer.