Whether in mechanics, software or hardware, reverse engineering enables detailed analysis of system architecture and functionality. It supports interoperability by revealing undocumented protocols and formats. Engineers gain insights to improve performance, security, and design. It drives novel approaches based on existing technologies. Too frequently seen as software cracking, it emphasizes understanding and innovation, not always exploitation.

Descargo de responsabilidad: this content is for educational product design purposes only and does not encourage or endorse unauthorized reverse engineering. While we see benefits for innovation so as for legacy products maintenance and ecology, reverse engineering may violate software licenses, terms of service, or intellectual property laws depending on your jurisdiction. Always consult a legal professional before engaging in any reverse engineering activities.

Ingeniería inversa en electrónica

La ingeniería inversa en electrónica consiste en desmontar una mezcla de muchos componentes pequeños, su ensamblaje, así como el software o la lógica potencialmente integrados para aprender cómo funciona. Es clave en campos como los coches, los aparatos y las grandes máquinas. A veces, los detalles de la tecnología son difíciles de encontrar o están guardados bajo llave. Mediante la ingeniería inversa, los profesionales pueden copiar, mejorar o arreglar proyectos tecnológicos. Se aseguran de que satisfagan las necesidades y normas actuales. Este artículo explica cómo funciona la ingeniería inversa en electrónica, sus pasos y qué herramientas utiliza la gente.

|

Aplicaciones de la ingeniería inversa en electrónica La ingeniería inversa electrónica tiene muchos usos en distintos sectores, como:

|

Herramientas de ingeniería inversa en electrónica Entre las herramientas y métodos clave figuran:

Aunque todavía no se ha visto a escala industrial, es previsible que el reconocimiento automático de la visión y la IA cambien pronto este campo. |

El proceso de revisión de hardware

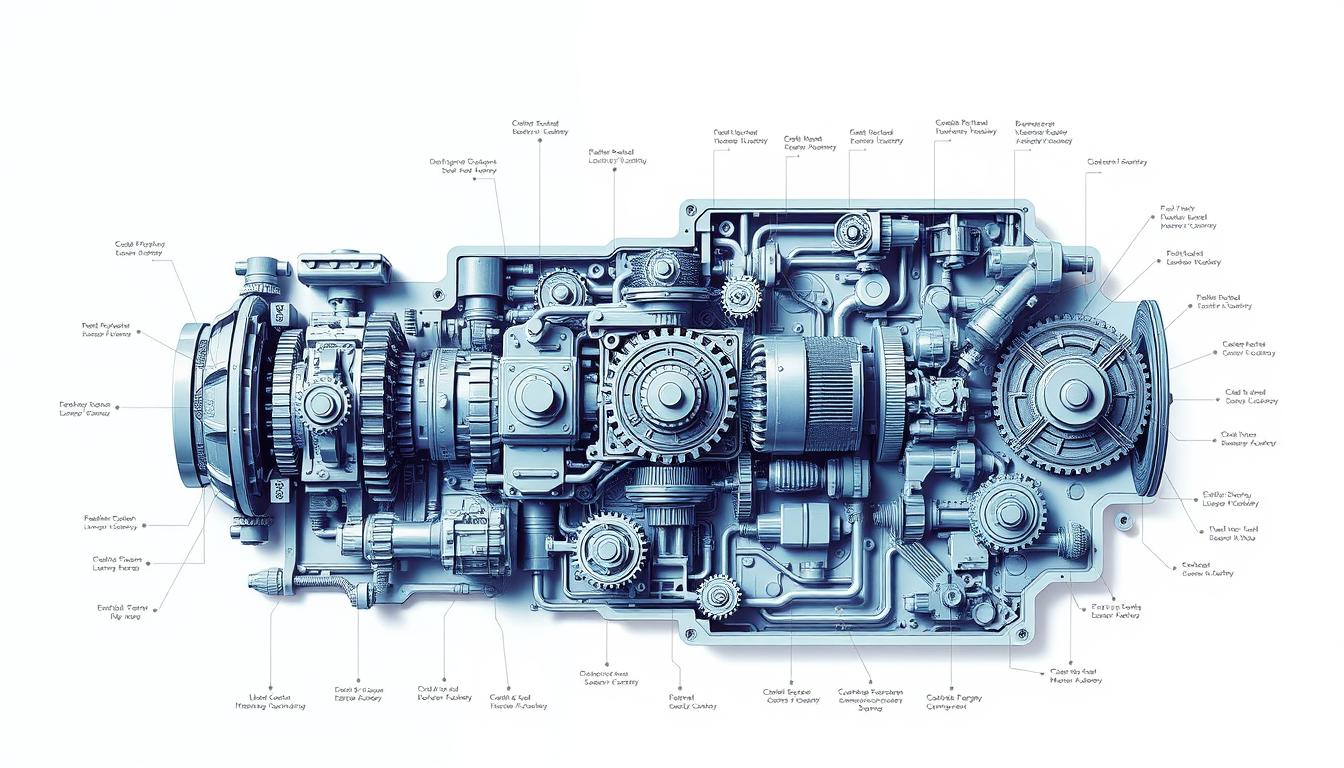

El proceso de ingeniería inversa incluye muchas etapas para profundizar en el hardware electrónico. Cada etapa ayuda a obtener una comprensión completa del dispositivo, centrándose en todas las partes importantes:

- Evaluación y observación iniciales: la ingeniería inversa comienza con un examen detallado del hardware, observando cómo se conectan y se configuran las cosas. Para ello, se observan los conectores grandes de las interfaces importantes. También se presta atención a las marcas que dan pistas sobre el diseño y el uso de la placa. Averiguar los circuitos de alimentación, los circuitos integrados y cómo se comunican es fundamental.

- Identificación de los componentes del circuito: tras el primer vistazo, viene la identificación de cada pieza del circuito. Los ingenieros desmontan el dispositivo y lo etiquetan todo. Esto les ayuda a entender qué hace cada pieza, como resistencias, condensadores y circuitos integrados. Al hacer un seguimiento de estas piezas, los ingenieros pueden analizar mejor el hardware. Esto les permite ver cómo encaja cada componente en el conjunto del sistema.

- Creación de esquemas: el último paso consiste en hacer esquemas que muestren el trazado del circuito. Los ingenieros utilizan la información obtenida anteriormente para dibujar diagramas detallados. Estos esquemas aclaran el proceso de ingeniería inversa, mostrando cómo se conectan e interactúan las piezas.

Ingeniería inversa de software

La ingeniería inversa fascina en muchos campos, lo que demuestra su amplio uso. Es muy importante en el área del análisis de software, donde el objetivo es entender cómo funcionan las aplicaciones actuales. Desmontando software, los expertos aprenden cómo funciona y por qué se eligieron determinados diseños.

Para corregir errores, los desarrolladores recurren a la ingeniería inversa. Les ayuda a encontrar y resolver problemas en el software. De este modo, pueden detectar errores que no son obvios con los métodos de depuración habituales. Al encontrar puntos débiles en aplicaciones famosas, u ofrecer incentivos por ello, pueden construir defensas más fuertes para proteger la información de los usuarios.

Los creadores de juegos también ven ventajas en la ingeniería inversa. Estudian los juegos de éxito para ver qué les gusta a los jugadores. Luego, añaden esos elementos populares a sus propios juegos para hacerlos más divertidos.

Esta práctica es cada vez más importante para analizar el software. Es fundamental para solucionar problemas y planificar nuevas estrategias. La ingeniería inversa es una técnica clave en nuestro mundo moderno de rápidos cambios tecnológicos.

|

Pasos clave El proceso consta de varias fases:

|

Herramientas de ingeniería inversa de software El proceso de ingeniería inversa consta de varios pasos importantes. Entre ellos figuran:

|

Análisis estático frente a análisis dinámico

Los desarrolladores y expertos en seguridad utilizan principalmente dos tipos: el análisis estático y el análisis dinámico.

- El análisis estático consiste en examinar el software sin ejecutarlo. Los analistas pueden examinar el código, detectar puntos débiles y hacerse una idea general del programa. Escarban en el código o en los binarios para aprender cómo funciona el software. De este modo, pueden encontrar problemas ocultos o riesgos de seguridad.

- El análisis dinámico, por su parte, consiste en ejecutar el software para ver cómo actúa. Permite a los expertos ver la interacción del software con su entorno, mostrando datos en tiempo real, rutas de ejecución y acciones del usuario. Al observar cómo funciona el software, los analistas lo entienden mejor, observando cómo utiliza la memoria y...

Ha leído 41% del artículo. El resto es para nuestra comunidad. ¿Ya es miembro? Conectarse

(y también para proteger nuestro contenido original de los robots de scraping)

Comunidad.mundial.de.la.innovación

Iniciar sesión o registrarse (100% gratis)

Vea el resto de este artículo y todos los contenidos y herramientas exclusivos para miembros.

Sólo verdaderos ingenieros, fabricantes, diseñadores, profesionales del marketing.

Ni bot, ni hater, ni spammer.