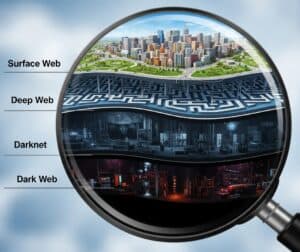

暗网"、"darknet "和 "deep web "这三个词经常被交替使用,但它们描述的是互联网的不同层次和组成部分:"深网 "包含所有未被搜索引擎收录的网络内容,包括网上银行和付费网站等良性内容,而 "暗网 "则是所有未被收录的内容。暗网是提供匿名性的技术基础设施(如 Tor 或 I2P 这样的覆盖网络)。暗网就是这些暗网上的内容。万维网(表层网)是公开索引的内容。

深网

The deep web represents the largest part of the internet, encompassing all content that is not indexed by standard search engines like Google or Bing. This includes a vast amount of benign and routine information that is protected or located behind a query. Access to deep web content does not require special 软件, only direct knowledge of the URL or, more commonly, authentication. This part of the internet is a daily tool for most users.

深层网络内容的示例包括网上银行门户、网络邮件收件箱、私人社交媒体资料、基于订阅的学术期刊、云存储驱动器和企业内部网。

其决定性特征不是保密性,而是网络爬虫无法访问。

A page may be unindexed because it is behind a paywall, requires a password, is dynamically generated in response to a database query, or its owner has explicitly used a “noindex” tag. The content itself is hosted on standard server infrastructure and accessed over the conventional internet protocol.

暗网

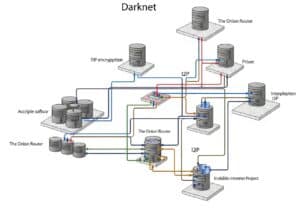

暗网是一种特定类型的覆盖网络,位于现有互联网之上,需要专门的软件或配置才能访问。

这些网络通过加密流量并将其路由到多个服务器,从而掩盖用户的 IP 地址和位置,为用户提供高度的匿名性。

实现暗网访问的最突出的技术是洋葱路由器(Tor),但也有其他技术,例如隐形互联网项目(I2P)。这些网络是技术基础设施,是为私密和不可追踪而构建的“道路”。

暗网的目的是促进匿名通信和托管。各种各样的参与者可以出于不同的目的使用这种基础设施,从需要保护自身身份的压迫政权下的记者和政治异见人士,到仅仅希望保护自身隐私不被企业和政府侵犯的个人。虽然暗网本身内容中立,但其高度匿名的架构使其成为隐私至上的托管服务的理想环境。请参阅我们关于工程和科学暗网工具的详细文章:

暗网

暗网是指在暗网上托管并通过暗网访问的网站和服务的集合。

暗网是基础设施,而暗网本身就是内容——你可以通过这些私人道路去到的“地方”。

这些网站无法通过标准网络浏览器访问,其URL通常以特殊的顶级域名结尾,例如Tor网络上服务的“.onion”。由于底层暗网提供的强大匿名性,暗网以合法和非法活动的场所而闻名。

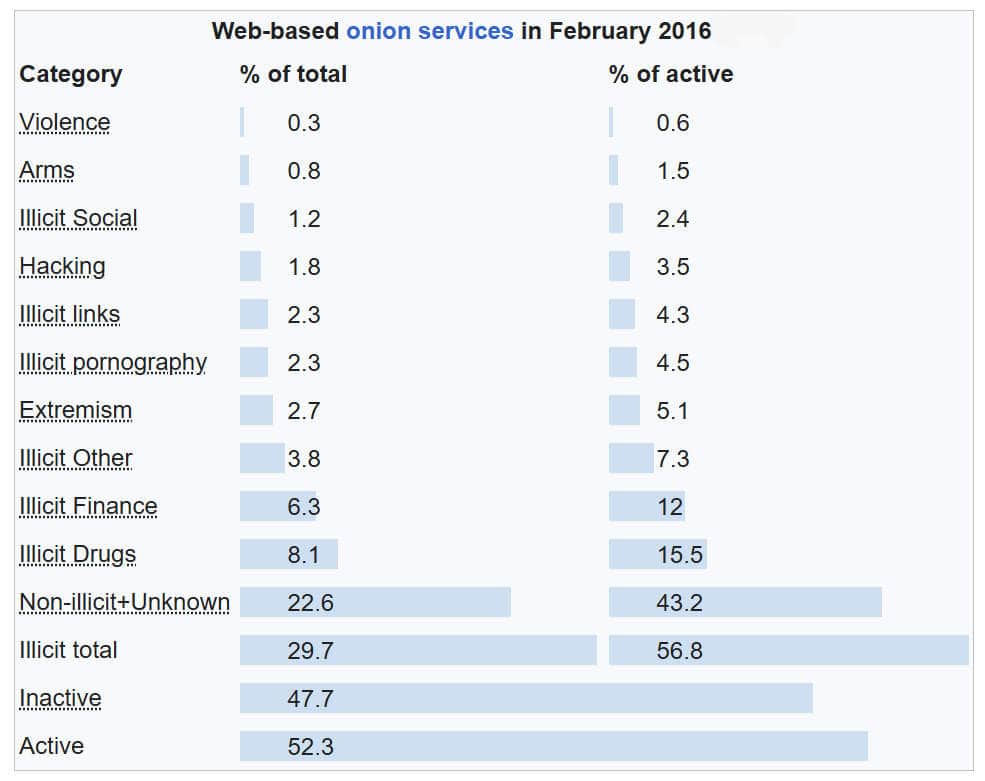

虽然暗网包含一些合法用途,例如安全的举报平台和隐私倡导团体,但它与黑市的联系更为臭名昭著。这些市场为非法商品和服务的交易提供便利,包括毒品、被盗金融数据、恶意软件和伪造文件。网络的匿名性使得执法部门难以识别和定位运营这些网站的个人。重要的是要认识到,暗网在规模更大的深网中只占很小的一部分。

笔记: 上述数字现在只能用于相对比较,因为网站数量自此以来急剧增加,包括表面网络(www)

比较,包括 WWW

以下橙色部分是我们针对每个方面总结的关键要点:

| 范围 | 万维网(表面网) | 深网 | 暗网 | 暗网 |

|---|---|---|---|---|

| 核心概念类比 | 图书馆主阅览室中的公共索引书籍。 | 图书馆的全部藏书,包括私人档案和仅限会员的部分。 | 用于从档案馆请求和递送书籍的安全、匿名气动管道系统。 | 仅在图书馆最安全的档案中可以找到特定的、未编目的书籍和文件。 |

| 定义 | 标准搜索引擎可以访问的公开索引的网页。 | 所有未被搜索引擎索引的网络内容。 | 提供匿名性的覆盖网络基础设施(例如 Tor、I2P)。 | 暗网上托管的网站和服务(“隐藏服务”)。 |

| 尺寸和比例 | 网页数量达数十亿,但估计只占整个网络的 5% 以下。 | 互联网的绝大部分,估计占所有在线内容的 95% 以上。 | 一个全球性的分布式网络基础设施。其规模以节点为单位(Tor 拥有数千个中继)。 | 深层网络的一个小而波动的子集。据估计,随时都有数万个活跃站点。 |

| 访问方法 | 标准 Web 浏览器(Chrome、Edge、Firefox)。无需特殊配置。 | 标准的网络浏览器,但访问需要登录凭证、直接 URL 或通过付费墙/验证码。 | 需要特定的软件(例如,Tor 浏览器、I2P 路由器)才能连接到网络。 | 首先使用特定软件(如 Tor 浏览器)访问以连接到暗网。 |

| URL结构 | 标准域名(例如 .com、.org、.gov)由公共 DNS 解析。 | 标准域,通常具有包含查询字符串的长且动态生成的 URL。 | 不适用。它是一种网络协议,而不是带有 URL 的目的地。 | 在暗网中解析的特殊非标准域名(例如“.onion”、“.i2p”)。 |

| 匿名级别 | 低。用户 IP 地址对网站、ISP 和网络监视器可见。 | 低。访问权限通常与已知身份(用户名、帐号)绑定。 | 高。目的是通过多层次技术,从目的地服务中隐藏用户的 IP 地址。 加密 和继电器。 | 对用户和主机来说都很高。匿名是默认设置,也是该环境的核心功能。 |

| 主要意图 | 公共信息传播、商业和交流。 | 安全访问私人或受保护的信息和服务。 | 提供匿名、抗审查的沟通渠道。 | 托管服务和传播信息而不泄露主机或用户的身份。 |

| 典型内容 | 新闻、电子商务、博客、政府门户网站、社交媒体、 营销 内容。 | 电子邮件收件箱、云存储、银行门户、医疗记录、学术期刊、企业内部网。 | 内容中立的网络流量(加密数据包)。 | 黑市、政治异见论坛、安全举报人邮箱、隐私博客、非法文件共享。 |

| 内容合法性 | 尽管它可能链接或描述非法行为,但绝大多数都是合法的。 | 绝对合法且平凡。 | 网络技术本身是合法的,并且用于合法目的。 | 高度混合。既包含合法内容(例如隐私倡导),也包含大量非法内容。 |

| 典型用户资料 | 普通公众。 | 经过身份验证的个人(例如银行客户、员工、学生)。 | 隐私倡导者、记者、执法人员、政治异见人士、注重安全的个人。 | 范围广泛,包括罪犯、激进分子、告密者、研究人员和好奇者。 |

| 托管方式 | 托管在数据中心内可公开寻址的网络服务器上。 | 托管在标准 Web 服务器上,但受到应用程序级安全控制。 | 由志愿者运行的节点(中继)网络来传递流量。 | 作为“隐藏服务”托管在位置和身份被暗网掩盖的服务器上。 |

| 相关风险 | 恶意软件、网络钓鱼、跟踪 cookie、诈骗、公司数据收集。 | 服务提供商的数据泄露、针对登录凭证的网络钓鱼攻击。 | 存在通过网络分析或软件漏洞进行去匿名化的可能性。存在连接到恶意出口节点的风险。 | 极端内容、复杂的骗局、恶意软件、与执法行动互动、高财务损失风险。 |

互联网法律外部链接

(将鼠标悬停在链接上即可查看内容描述)

相关文章

有关量子点的最新出版物和专利

有关 Perovskites 的最新出版物和专利

有关石墨烯的最新出版物和专利

45+ 个游戏和营销科学技巧:数据驱动和统计技巧

Use or Abuse 25 Cognitive Biases in Product Design and Manufacturing

修订的NIOSH工作台人体工程学提升方程